上海耐圖展覽服務(wù)有限責(zé)任公司是一家專業(yè)從事展覽展示服務(wù)的企業(yè)。公司致力于為客戶提供高品質(zhì)的展覽展示解決方案,擁有豐富的行業(yè)經(jīng)驗(yàn)和專業(yè)的服務(wù)團(tuán)隊(duì)。

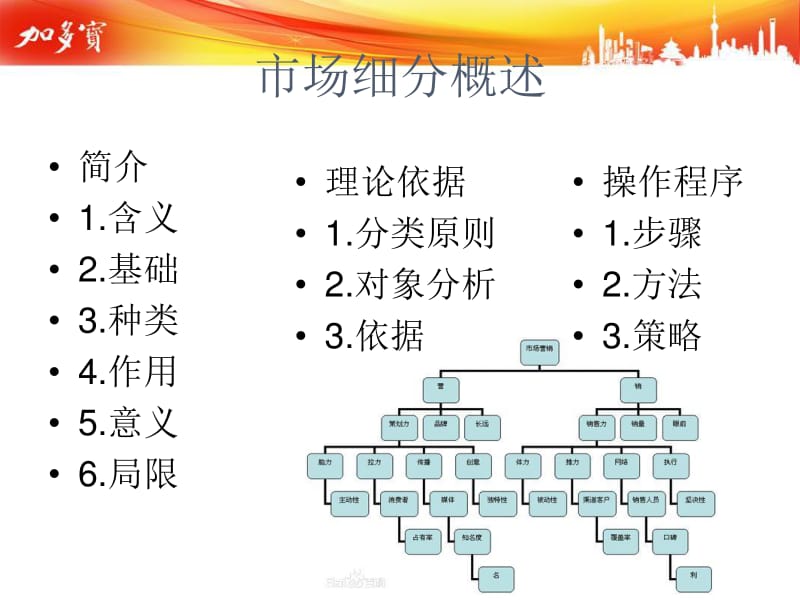

公司經(jīng)營范圍包括展覽展示服務(wù)、會(huì)務(wù)服務(wù)、禮儀服務(wù)以及市場(chǎng)營銷策劃。在展覽展示方面,公司提供展臺(tái)設(shè)計(jì)搭建、活動(dòng)策劃執(zhí)行等一站式服務(wù);會(huì)務(wù)服務(wù)涵蓋會(huì)議組織、場(chǎng)地安排等;禮儀服務(wù)包括禮儀人員派遣、活動(dòng)禮儀指導(dǎo);市場(chǎng)營銷策劃則為企業(yè)提供市場(chǎng)推廣策略和品牌宣傳方案。

如需了解更多信息或洽談合作,可通過以下方式聯(lián)系公司:

電話:待補(bǔ)充(請(qǐng)查詢最新公開信息)

地址:待補(bǔ)充(請(qǐng)查詢最新公開信息)

網(wǎng)站:待補(bǔ)充(請(qǐng)查詢最新公開信息)

公司以客戶需求為導(dǎo)向,注重服務(wù)細(xì)節(jié),力求通過專業(yè)服務(wù)幫助客戶提升品牌形象和市場(chǎng)影響力。